Darya Lavrova

Analista Sênior, Grupo de Análise Internacional, PT Cyber Analytics

Darya Lavrova

Analista Sênior, Grupo de Análise Internacional, PT Cyber Analytics

O Brasil é a maior economia e um dos países mais influentes da América Latina. Setores econômicos-chave como a fabricação automotiva, petroquímica, metalurgia e agricultura estão passando por uma rápida transformação digital no Brasil. Enquanto esse processo otimiza operações críticas da indústria, ele também cria novas oportunidades para cibercriminosos explorarem vulnerabilidades.

Este estudo explora os mercados clandestinos de serviços cibercriminosos que visam instituições governamentais, organizações privadas e cidadãos brasileiros.

Objetivos do relatório:

Analisar o cenário digital do Brasil e identifique as principais áreas de crescimento e desenvolvimento.

Examinar o cenário atual de ciberameaças, incluindo a alfabetização digital, os arcabouços regulatórios, as medidas de cibersegurança organizacionais e técnicas, e as tendências em ciberataques.

Investigar as principais plataformas clandestinas que hospedam anúncios direcionados a organizações e indivíduos brasileiros, identificar tendências e padrões específicos do país.

Prever tendências futuras no mercado clandetisno no Brasil.

Fornecer recomendações para garantir a cibersegurança do governo e das empresas.

Analisamos nove dos fóruns clandestinos mais populares e mais de 400 canais do Telegram. A pesquisa cobriu grandes plataformas clandestinas multilíngues, abordando diversos tópicos, durante o período de 1º de janeiro de 2024 a 1º de abril de 2025.

As seguintes categorias foram analisadas:

Bancos de dados: vazamentos contendo dados pessoais, credenciais de usuários ou documentos corporativos confidenciais.

Acesso: credenciais para acesso não autorizado a dispositivos ou serviços na infraestrutura de uma empresa.

Vulnerabilidade: vulnerabilidades e exploits.

Carding: informações relacionadas a cartões bancários.

Ransomware: publicações de grupos de hackers sobre ataques de ransomware bem-sucedidos.

DDoS: publicações de grupos de hackers sobre ataques DDoS bem-sucedidos.

Deface: anúncios sobre ataques bem-sucedidos que envolvem alterações nas páginas iniciais de sites.

O Brasil se destaca como um ator-chave na América Latina, ostentando a maior economia e um portfólio em rápido crescimento de serviços e soluções digitais em todos os setores. A transformação digital de agências governamentais, indústrias, setores financeiros, de saúde e outras áreas fez do Brasil um alvo principal para cibercriminosos. As motivações deles variam desde o ganho de reconhecimento na comunidade cibercriminosa até a monetização de dados roubados e acessos não autorizados via fóruns clandestinos.

O Brasil está vivenciando um aumento expressivo nos investimentos em tecnologia da informação, data centers, cloud computing, biometria, tecnologias de comunicação e rede e criptomoedas. Isso destaca a contínua mudança do país em direção à digitalização, com vastos volumes de dados agora sendo armazenados online. Serviços governamentais digitais também estão sendo desenvolvidos e implementados nos níveis federal, estadual e municipal.

O Brasil é um dos principais alvos globais para ciberataques e fraudes financeiras. Em 2023–2024, as organizações brasileiras foram responsáveis por quase 19% de todos os ataques cibernéticos na América Latina. O atual cenário de ameaças cibernéticas é definido por uma alta porcentagem (26%) de ataques visando instituições governamentais, baixos níveis de alfabetização digital entre a população e uma escassezde profissionais de cibersegurança qualificados. Esses desafios, combinados com a rápida adoção de novas tecnologias, oferecem cada vez mais oportunidades para cibercriminosos realizarem ataques.

As instituições governamentais permanecem um dos principais alvos para cibercriminosos, conforme destacado tanto por dados públicos quanto pela atividade em fóruns clandestinos. As instituições governamentais classificam-se entre os três setores mais visados em categorias como anúncios de venda de bancos de dados vazados e credenciais de acesso, bem como em comunicados de ataques bem-sucedidos — como desfigurações de sites. Isso sugere que hacktivistas e cibercriminosos estão ativamente buscando campanhas para construir sua reputação e credibilidade no mercado cibercriminoso.

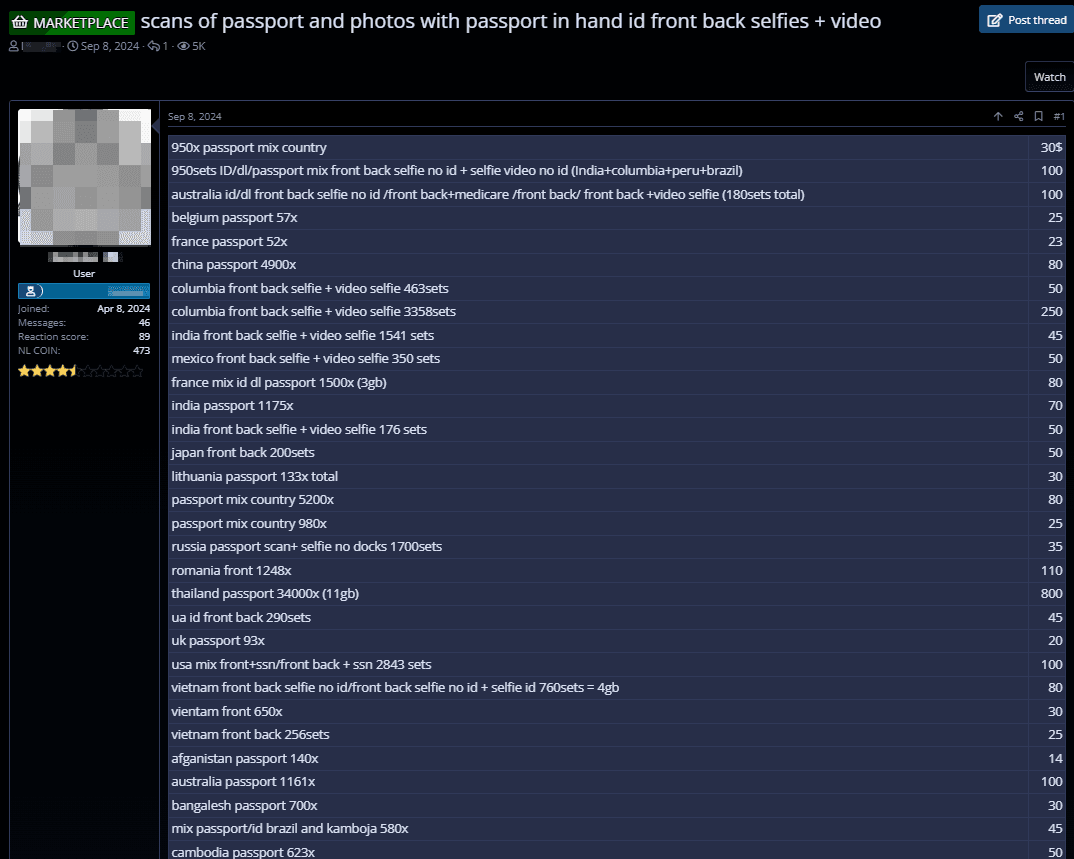

Para a América Latina como um todo, o resultado mais comum de ciberataques bem-sucedidos em organizações é o vazamento de informações confidenciais, que representou 53% dos incidentes em 2024. Essa tendência também é evidente no Brasil. Anúncios frequentemente destacam combolists1, ao lado de uma tendência crescente na venda de documentos digitalizados, como passaportes e carteiras de motorista, muitas vezes acompanhados de selfies ou vídeos par verificação de conta. Dado o significativo investimento do Brasil em tecnologias biométricas, essa tendência sugere um risco crescente de futuros ataques cibernéticos visando contornar sistemas biométricos e realizar campanhas de phishing direcionadas.

O Brasil também reflete a tendência global de um modelo crescente baseado em serviços no mercado de cibercrime. Serviços que simplificam ciberataques para usuários inexperientes — como kits de phishing, ferramentas para interceptar mensagens SMS, acesso a assinaturas de multimídia (incluindo Netflix e Spotify) e aluguel de servidores para anonimização — estão se tornando cada vez mais prevalentes. No ecossistema do cibercrime, também existe uma clara "divisão do trabalho". Anúncios de venda de credenciais de acesso dominam, pois estes fornecem oportunidades amplas para atacar a infraestrutura de uma empresa vítima. Já as credenciais de acesso gratuitas, por outro lado, geralmente têm pouco valor e são frequentemente compartilhadas ou porque não são mais úteis para os hackers, ou como uma forma de hacktivistas e cibercriminosos iniciantes exibirem suas habilidades.

Bancos de dados e combolists dominam os fóruns clandestinos, respondendo por 38% de todos os anúncios, com uma proporção de aproximadamente 2:1. Bancos de dados são geralmente mais valiosos, pois frequentemente contêm credenciais de login e documentos críticos. O preço deles depende da singularidade da informação e do tamanho da empresa afetada, variando de algumas centenas a dezenas de milhares de dólares. Tanto os bancos de dados quanto as combolists desempenham um papel central nas fases iniciais de ciberataques, como a reconhecimento e a engenharia social.

A venda e distribuição de credenciais de acesso é uma das categorias mais proeminentes em plataformas clandestinas, compreendendo 12% de todos os anúncios. Credenciais pertencentes a empresas industriais são particularmente caras, variando de US$ 4.000 a US$ 70.000. Isso ocorre porque ataques de ransomware a essas empresas podem interromper processos de produção e resultar em perdas financeiras significativas. Credenciais com preços mais baixos, que geralmente variam de US$ 100 a US$ 1.000, tendem a ter utilidade limitada, como o acesso a desktops (US$ 100) via Gerenciamento e Monitoramento Remoto (RMM).

Com a contínua digitalização da infraestrutura financeira do Brasil, espera-se que a participação das atividades de carding no mercado clandestino cresça. O modelo de cibercrime baseado em serviços também deve se fortalecer ainda mais. Ataques a instituições governamentais, juntamente com a venda e distribuição de credenciais de acesso, bancos de dados e documentos, provavelmente permanecerão prevalentes, assim como os anúncios de ciberataques bem-sucedidos.

1 Uma combolist é um arquivo de texto que contém nomes de usuário ou endereços de e-mail emparelhados com senhas. Cibercriminosos compilam essas listas a partir de vazamentos de dados ou incidentes de segurança, e depois as vendem ou distribuem gratuitamente na dark web.

2 Um evento não tolerável é aquele que resulta de um ataque cibernético e impede uma organização de alcançar seus objetivos operacionais e estratégicos, ou que leva a uma interrupção significativa de suas operações essenciais.

Espera-se que o PIB do Brasil cresça 2,3% em 2025, refletindo os esforços do país para diminuir a diferença em relação às economias desenvolvidas.

O Brasil está implementando sua Estratégia E-Digital para 2022-2026, uma abordagem abrangente para alavancar as tecnologias digitais e impulsionar o desenvolvimento econômico e social sustentável. Componentes-chave da estratégia incluem a expansão do acesso a serviços de internet de alta qualidade em todo o Brasil, o fomento à pesquisa, desenvolvimento e inovação, a construção da confiança pública no ambiente digital e a melhora da educação e formação profissional em tecnologias da informação e comunicação (TIC).

A implementação da estratégia já levou aos seguintes resultados:

Apesar de todos esses avanços, o Índice de Prontidão em Rede (NRI)3 do Brasil indica que o uso de tecnologia no país ainda não atingiu um nível avançado, com o Brasil ocupando a 44ª posição globalmente em 2024. O Índice de Prontidão em Rede (NRI) do Brasil revela deficiências em áreas cruciais, como incentivos governamentais insuficientes para o investimento em novas tecnologias, um baixo volume de patentes em TIC (Tecnologias da Informação e Comunicação) e o desenvolvimento limitado de habilidades em TIC no sistema educacional. No entanto, o Brasil está claramente em um caminho de transformação digital. Isso é ressaltado pelo robusto crescimento do setor de TI — 13,9% em 2024, superando a média global de 10,8%. O Brasil solidificou seu status como o maior mercado de TI da América Latina, respondendo por 34,7% dos investimentos regionais. De acordo com a Crunchbase, o período entre o primeiro trimestre 2023 e o primeiro de 2025 revela que os investimentos globais em software representaram 10% do total de investimentos em ciência e engenharia, enquanto os investimentos locais ficaram em 8%. A resiliência do setor de TI brasileiro é impulsionada pelos avanços em Inteligência Artificial (IA), digitalização corporativa e desenvolvimento da infraestrutura de nuvem, conforme dados da Associação Brasileira das Empresas de Software (ABES).

3 O Índice de Prontidão em Rede (NRI) é um indicador composto que mede o desenvolvimento das Tecnologias da Informação e Comunicação (TIC) e da economia digital entre os países.

Várias tendências estão moldando o cenário digital do Brasil, conforme evidenciado pela análise de mercado e investimentos:

Desde 2023, os investimentos em data centers e computação em nuvem aceleraram, impulsionados pela digitalização da indústria e dos processos de negócios, bem como pelo crescente interesse em tecnologias de IA.

O Brasil está fazendo progressos significativos no setor de biometria. Em 2023, o Brasil foi responsável por 2% da receita global de tecnologia biométrica, com o mercado gerando US$ 832,8 milhões. A projeção de que o Brasil liderará o mercado de biometria na América Latina até 2030, com uma receita esperada de US$ 3,6 bilhões. A tecnologia de embarque biométrico[2] já foi implementada em grandes aeroportos como Congonhas (São Paulo) e Santos Dumont (Rio de Janeiro), melhorando tanto a segurança pré-voo quanto o fluxo de passageiros.

Os investimentos em criptomoedas permanecem fortes. Em 2024, a América Latina se tornou o segundo mercado de criptomoedas de crescimento mais rápido globalmente, com uma taxa de crescimento anual de 42,5%. O Brasil, onde a criptomoeda é reconhecida como moeda de curso legal, ficou em 10º lugar no Índice Global de Adoção de Cripto de 2024. Além disso, o Brasil foi um dos primeiros países do mundo a promulgar legislação que regulamenta o mercado de criptomoedas e ativos virtuais.

A rápida digitalização do Brasil apresenta novas oportunidades, mas também cria vulnerabilidades. Setores em rápida transformação digital provavelmente se tornarão alvos prioritários para ataques cibernéticos, caso medidas adequadas de cibersegurança organizacional e técnica não sejam implementadas.

4 A tecnologia de embarque biométrico é um sistema que utiliza a biometria para automatizar o check-in e o embarque de passageiros. Esses sistemas visam otimizar os processos de segurança e controle, ao mesmo tempo em que melhoram a experiência do passageiro.

As medidas e processos de cibersegurança na América Latina diferem significativamente daqueles adotados nos países mais avançados tecnologicamente. Enquanto a região alcançou um nível de digitalização relativamente alto, isso também oferece aos cibercriminosos maiores oportunidades. Cyberthreats in Latin America are growing faster than anywhere else in the world. No início de 2025, as empresas da região sofreram uma média de 2.569 ataques cibernéticos por semana — 40% a mais que a média global de 1.848.

O Brasil é um dos principais alvos globais para ciberataques e fraudes financeiras. Entre 2023 e 2024, as organizações brasileiras foram responsáveis por quase um quinto (19%) de todos os ataques cibernéticos na região. A luta do Brasil para combater as ciberameaças também se reflete em sua posição no Índice de Defesa Cibernética 2022/23, onde o país ficou em 18º lugar, o penúltimo.

O sucesso dos ciberataques no Brasil é largamente atribuído a uma lacuna entre a adoção generalizada de tecnologias digitais — como aplicativos de bancos móveis, mídias sociais e e-mail — e o baixo nível de letramento digital da população. Além disso, como parte da digitalização em curso, as organizações brasileiras dependem cada vez mais de computação em nuvem, aplicativos móveis e plataformas baseadas em API para otimizar operações e impulsionar a inovação. Embora esse boom digital seja crucial para transformar modelos de negócios tradicionais, ele expandiu significativamente a superfície de ataque para cibercriminosos.

Organizações brasileiras enfrentam diversos desafios, incluindo sistemas desatualizados e infraestruturas de TI fragmentadas, o que dificulta a integração de medidas de segurança modernas e deixa vulnerabilidades expostas. Além do mais, há uma escassez persistente de profissionais qualificados em cibersegurança. De acordo com uma pesquisa de fevereiro de 2025 da consultoria Rooby, 50% dos líderes brasileiros de cibersegurança acreditam que as universidades falham em preparar adequadamente especialistas para a indústria, e 30% dizem que os diplomas universitários oferecem apenas uma preparação "mínima". Além disso, 56% dos líderes relataram dificuldades em encontrar profissionais qualificados em cibersegurança, e 38% tiveram problemas para recrutar especialistas em áreas de nicho, como análise de ameaças e segurança de aplicações em nuvem.

As instituições governamentais do Brasil, em rápida digitalização, estão entre as mais visadas por cibercriminosos. De 2023 a 2024, as instituições governamentais responderam pela maior parcela (26%) dos ciberataques no Brasil. Isso se deve tanto às medidas de segurança insuficientes do setor quanto ao crescente número de serviços digitais, que expandem a superfície de ataque.

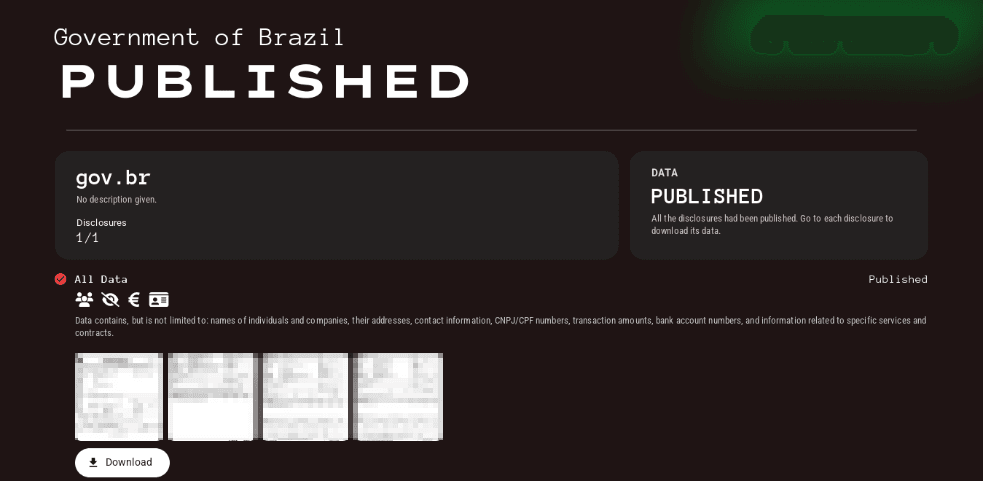

Por exemplo, fóruns clandestinos apresentam listas de violações bem-sucedidas de serviços governamentais e exigências de resgate para restaurar o acesso aos dados. Um exemplo notável foi um ataque à maior plataforma de serviços governamentais do Brasil, gov.br, pelo grupo de ransomware KillSec. Em 2024, o grupo anunciou o lançamento de sua própria ferramenta de ransomware baseada em assinatura (Ransomware-as-a-Service, ou RaaS). No final de outubro de 2024, o KillSec publicou detalhes de seu ataque ao gov.br, divulgando informações sobre indivíduos e empresas, incluindo endereços, detalhes de contato, números de identificação fiscal (CNPJ para empresas e CPF para indivíduos), além de informações sobre serviços e contratos. A listagem indicava que os dados haviam sido publicados, sugerindo que o resgate não foi pago.

Quanto ao desenvolvimento biométrico, a Autoridade Nacional de Proteção de Dados (ANPD) do Brasil publicou um estudo em 24 de junho de 2024, discutindo o uso, os riscos e os avanços dos dados biométricos e das tecnologias de reconhecimento facial. O estudo destacou a sensibilidade dos dados biométricos, o potencial de erros de identificação e os riscos de discriminação. Embora reconheça as tecnologias de IA como ferramentas eficazes para melhorar a precisão do reconhecimento facial para fins de segurança, o relatório também levantou preocupações sobre questões relacionadas à precisão e à privacidade dos dados.

A crescente dependência de sistemas biométricos no Brasil, combinada com a falta de profissionais qualificados em cibersegurança, aumenta o risco de ataques direcionados para comprometer dados e interromper operações. Em março de 2025, um grave incidente afetou o FacePass, um aplicativo brasileiro de identificação. Um ciberataque expôs mais de 1,6 milhão de arquivos contendo informações confidenciais de usuários e credenciais de sistemas corporativos. A violação ocorreu devido a configurações incorretas em um contêiner de armazenamento em nuvem aberto da Amazon Web Services (AWS), colocando os dados pessoais de muitos brasileiros em risco. Os dados comprometidos incluíam carteiras de identidade nacionais, selfies para verificação, credenciais de acesso AWS, nomes completos, números de CPF e números de telefone. A violação também revelou credenciais AWS do FacePass, potencialmente permitindo acesso não autorizado aos sistemas da empresa.

Instituições financeiras permanecem um dos principais alvos para cibercriminosos em todo o mundo, e o Brasil não é exceção. Um incidente de grande repercussão envolveu um vazamento de dados no Banco do Brasil, que expôs informações confidenciais de clientes, incluindo identificação pessoal e dados financeiros. A falta de letramento digital entre os funcionários que gerenciam e protegem a infraestrutura de TI bancária pode levar a sérios riscos de segurança. Similarmente, medidas de cibersegurança insuficientes no Banco Inter levaram à exposição de detalhes de contas de clientes e históricos de transações.

No Brasil, a criptomoeda é reconhecida como moeda legal, expandindo significativamente a superfície de ameaça para o setor financeiro. Em 2024, a equipe de Inteligência de Ameaças do Google Cloud descobriu que cibercriminosos estavam ativamente mirando em corretoras de criptomoedas e empresas fintech brasileiras.

O governo brasileiro tem feito esforços concentrados para combater as ciberameaças:

Em dezembro de 2023, o Gabinete de Segurança Institucional (GSI) do Brasil atualizou a Política Nacional de Cibersegurança (PNCiber) do país e estabeleceu o Comitê Nacional de Cibersegurança (CNCiber). O comitê foca no desenvolvimento de tecnologias nacionais, combate ao cibercrime, aprimoramento da resiliência organizacional a ciberameaças e promoção da cooperação internacional em segurança digital.

Para abordar questões de segurança relacionadas à biometria, o Brasil estabeleceu o Serviço Federal de Biometria para supervisionar a emissão de carteiras de identidade nacionais biométricas (Carteira de Identidade Nacional). Uma nova lei exige que o Serviço Federal de Biometria implemente sistemas capazes de realizar verificações biométricas um-para-muitos e um-para-um usando sua base de dados.

O mercado de cibersegurança do Brasil também está crescendo rapidamente. As previsões indicam que [o mercado] atingirá US$ 5,46 bilhões até 2029, com uma taxa média de crescimento anual de 10,3%.

No entanto, desafios significativos de cibersegurança permanecem. Por exemplo, a ANPD (Autoridade Nacional de Proteção de Dados) do Brasil não faz parte do CNCiber, o que pode ser uma falha crítica dada a importância de proteger dados pessoais contra ciberameaças. É essencial que especialistas técnicos com experiência e competências relevantes sejam incluídos nos principais órgãos governamentais responsáveis pela implementação da política nacional de cibersegurança. A escassez de profissionais qualificados continua sendo uma das barreiras mais significativas para o crescimento do mercado de cibersegurança no Brasil.

Com a economia do Brasil se tornando cada vez mais digital, o país é agora um grande alvo para cibercriminosos tanto domésticos quanto internacionais. De 2023 a 2024, as consequências mais comuns de ataques cibernéticos bem-sucedidos em organizações na América Latina foram vazamentos de dados (53%) e interrupções nas operações principais (35%). O Brasil desempenha um papel significativo nessas estatísticas.

Uma análise de grandes fóruns clandestinos e canais do Telegram revela as seguintes tendências específicas do Brasil, que serão exploradas em mais detalhes abaixo:

Bancos de dados e combolists representam a maior parte (38%) das listagens em fóruns clandestinos relacionadas ao Brasil, com uma proporção de aproximadamente 2:1.

Bancos de dados tendem a ser mais detalhados e valiosos do que as combolists, que frequentemente são criadas a partir de bancos de dados desatualizados, removendo-se todas as informações, exceto os pares de e-mail/senha e credenciais semelhantes. Bancos de dados podem incluir detalhes pessoais, credenciais de conta e informações corporativas confidenciais.

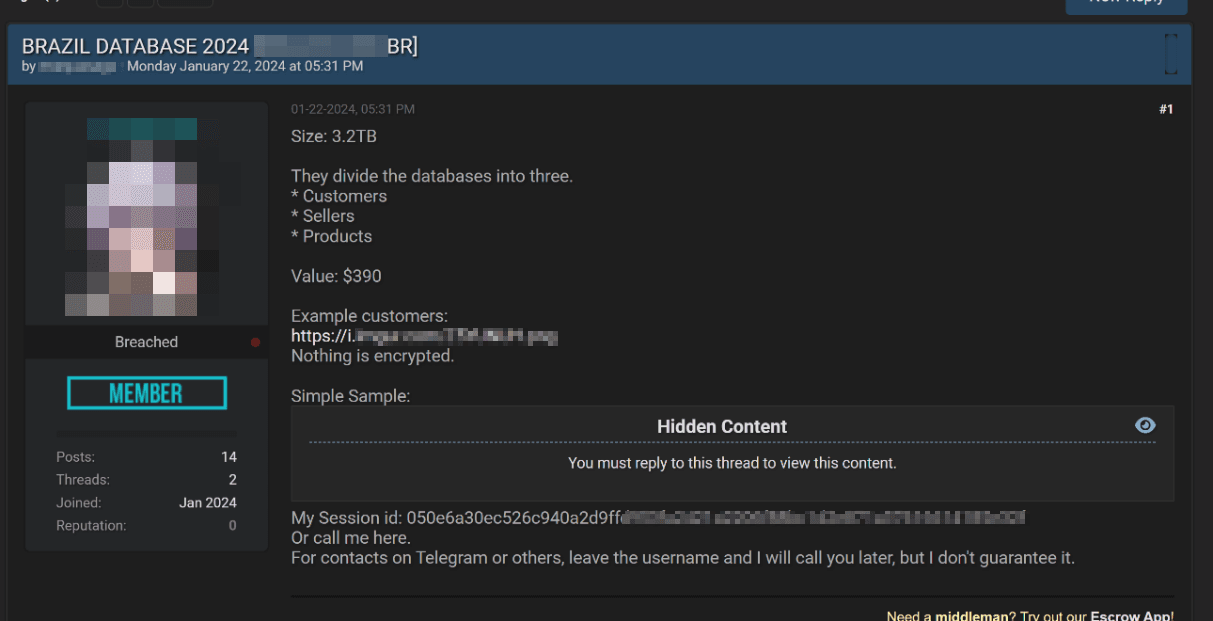

As listagens frequentemente especificam a origem, o tipo de dado comprometido e o preço. Por exemplo, uma listagem anuncia um banco de dados de um marketplace online brasileiro contendo informações de clientes, vendedores e produtos por US$ 390. Os dados do cliente incluem números de telefone, endereços de e-mail, números de CPF, fotos e outros detalhes. Tais dados podem ser usados para novos ataques direcionados aos clientes da empresa.

O preço dos dados depende de sua exclusividade e do tamanho da empresa de origem. Por exemplo, um banco de dados de uma empresa de TI brasileira, comprometido em fevereiro de 2025, continha nomes de funcionários, números de telefone e endereços de e-mail e custava US$ 100. Enquanto isso, outros vazamentos podem custar dezenas de milhares de dólares.

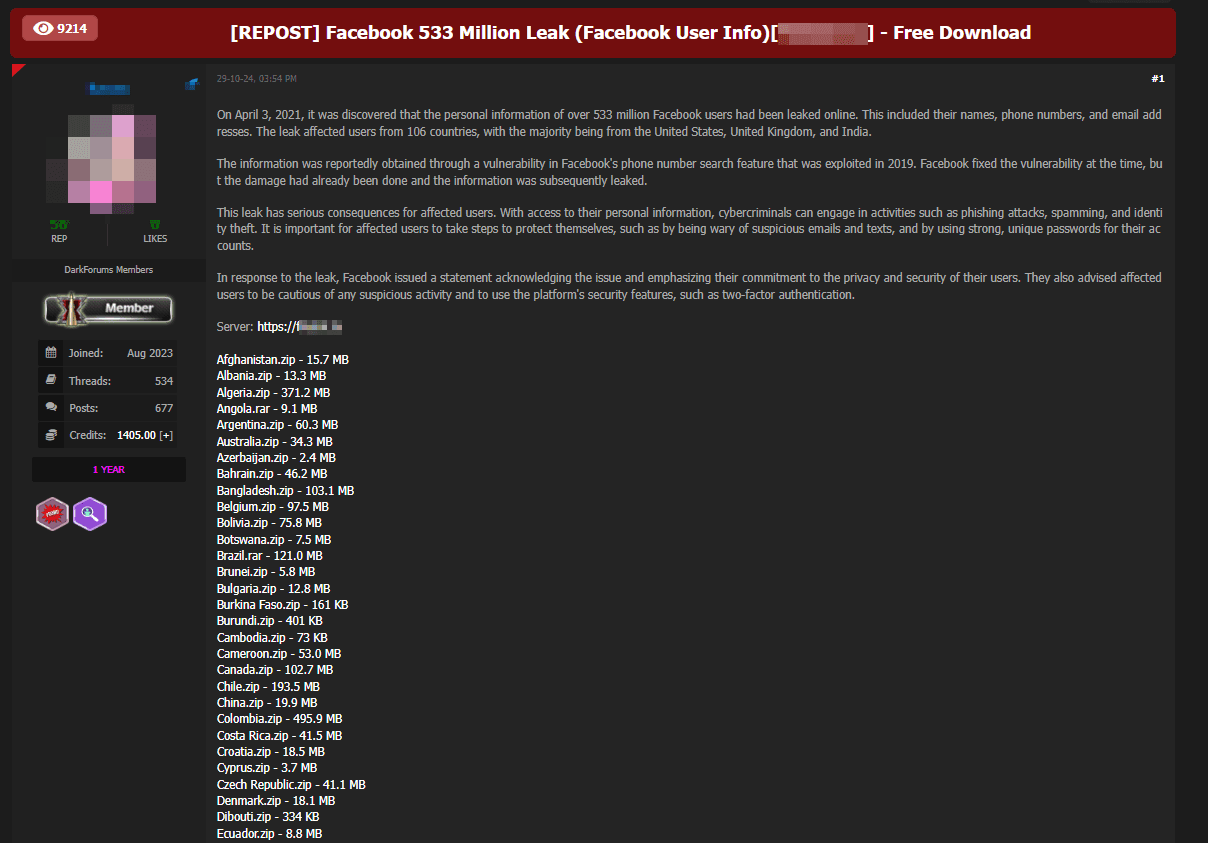

Bancos de dados mais antigos também são comuns. Por exemplo, dados de um vazamento de 2021 que afetou mais de 533 milhões de 5usuários do Facebook — incluindo nomes, números de telefone e endereços de e-mail — continuam a circular. Mesmo bancos de dados desatualizados retêm valor, pois os usuários frequentemente falham em atualizar suas credenciais após um vazamento, permitindo que os dados permaneçam úteis por anos.

5 Um produto da Meta (designada organização extremista na Rússia e banida pela lei local).

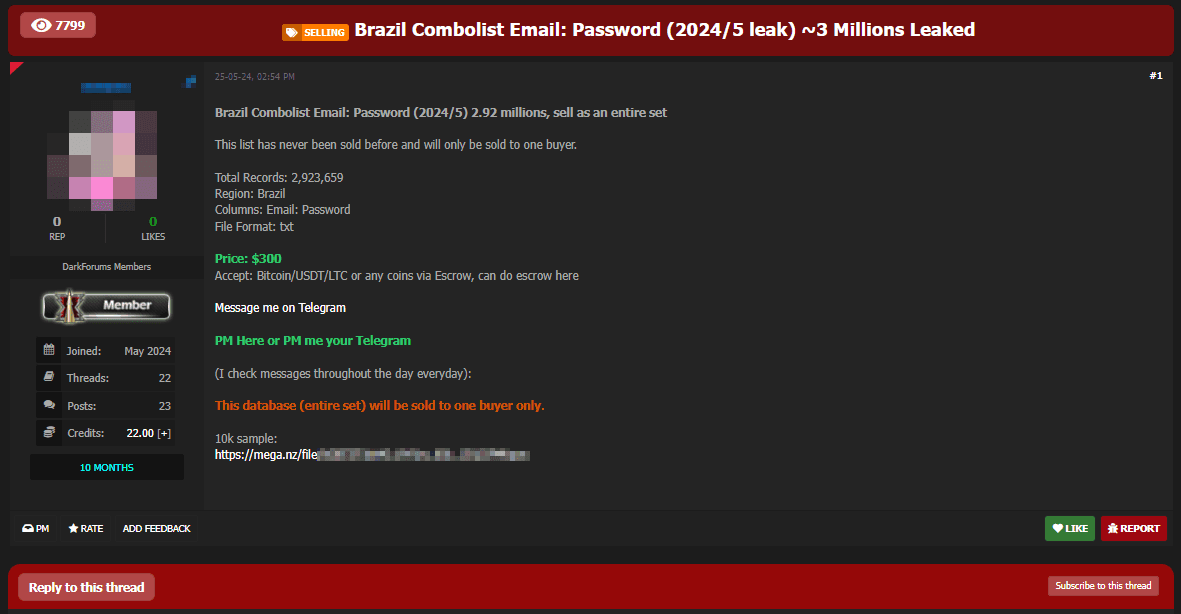

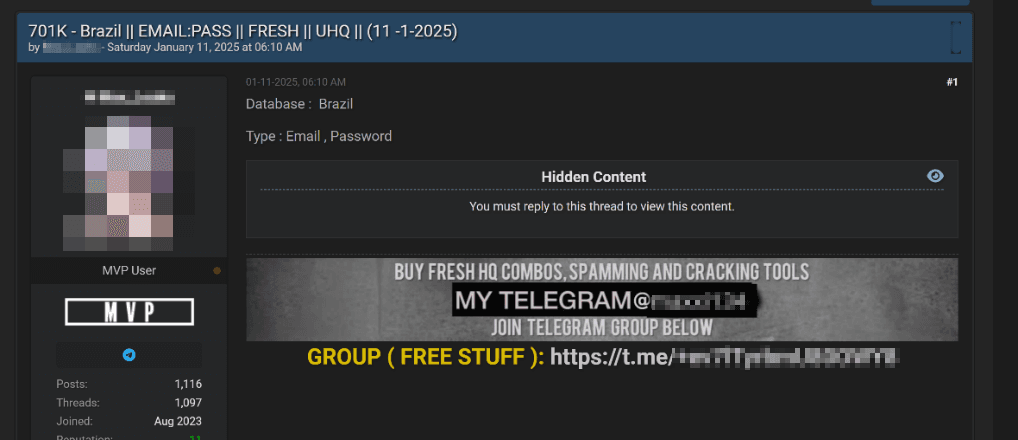

Similarmente, o preço das combolists varia dependendo do seu tamanho e de quão recentes elas são. Por exemplo, uma combolist com quase 3 milhões de pares de e-mail/senha foi listada por US$ 300.

A abundância de bancos de dados e combolists de baixo valor provavelmente reflete a facilidade com que esses dados são obtidos. O nível relativamente baixo de letramento digital no Brasil é caracterizado pelo uso frequente de senhas fracas e salvaguardas insuficientes para transmitir, processar e armazenar informações sensíveis.

A competição por recursos clandestinos é intensa, e os vendedores de bens ou serviços devem demonstrar alto engajamento e manter forte confiança, respondendo prontamente aos compradores e atendendo às suas necessidades. A distribuição gratuita de dados pode ajudar cibercriminosos a construir reputação em comunidades da dark web.

Bancos de dados e combolists podem ser usados para realizar ciberataques das seguintes formas:

1. Bancos de dados e combolists são frequentemente usados para automatizar ataques como força bruta, credential stuffing e apropriação de contas. Cibercriminosos testam credenciais roubadas em múltiplos sites e aplicativos, tentando obter acesso não autorizado a dados sensíveis ou infraestrutura. Essa estratégia é eficaz porque muitos usuários reutilizam senhas em diferentes serviços.

2. Ataques de engenharia social direcionados. Endereços de e-mail corporativos vazados, combinados com dados de bancos de dados e mídias sociais, permitem que cibercriminosos identifiquem indivíduos-chave em uma empresa (executivos, equipe de TI ou pessoal financeiro). Eles podem então lançar campanhas de phishing altamente direcionadas contra esses indivíduos.

Em geral, bancos de dados tendem a oferecer aos cibercriminosos insights e recursos mais valiosos do que as combolists, que são tipicamente commodities de menor valor no mercado clandestino. No entanto, ambos são usados principalmente nos estágios iniciais de ciberataques, ajudando os criminosos a economizar tempo em reconhecimento e possibilitando táticas de engenharia social.

Uma tendência global na economia clandestina — a ascensão dos modelos baseados em serviço— também é evidente no Brasil. Listagens oferecem, cada vez mais, ferramentas e serviços projetados para aqueles sem as habilidades técnicas para hackear infraestrutura ou roubar dados por conta própria.

Esses serviços incluem ferramentas para ataques de phishing, interceptação de SMS e acesso a assinaturas multimídia (como Netflix e Spotify). Cibercriminosos sem expertise técnica utilizam esses serviços para alcançar seus objetivos. Ataques de phishing e mensagens SMS interceptadas podem ser usados para obter acesso não autorizado a aplicativos e serviços instalados no dispositivo da vítima, como aplicativos bancários, serviços eletrônicos governamentais ou contas pessoais em portais de saúde. No Brasil, isso é particularmente disseminado devido ao nível relativamente baixo de letramento digital entre usuários que agora podem gerenciar suas finanças e outros recursos via smartphones.

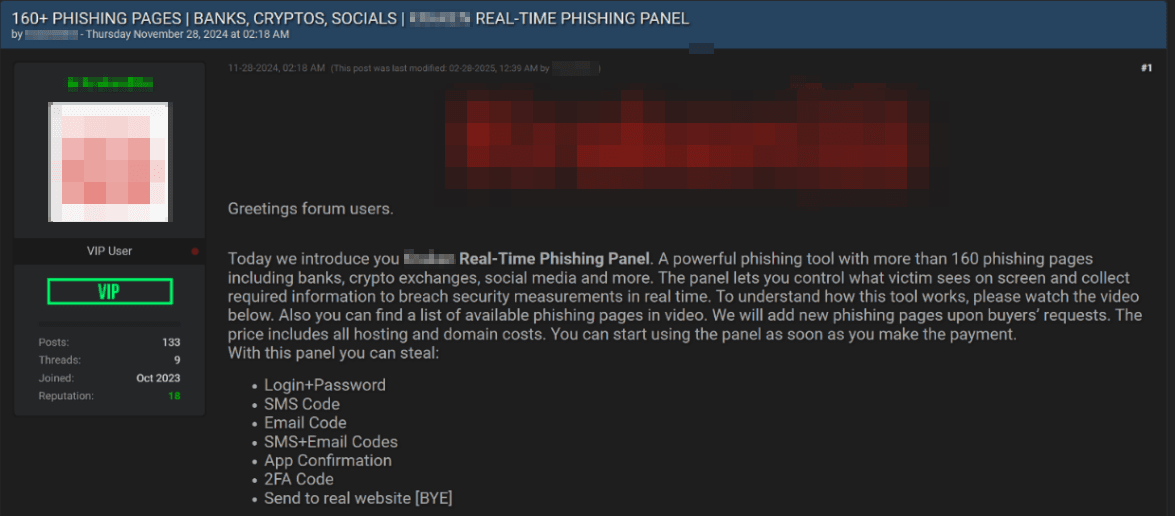

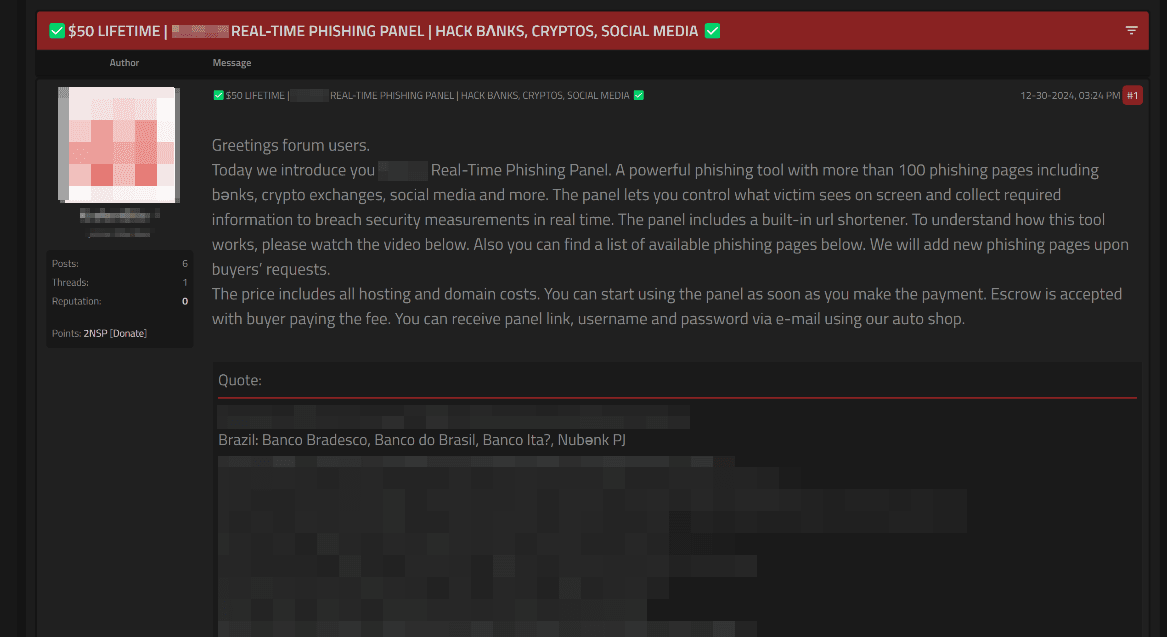

Uma listagem no mercado clandestino oferece um painel de phishing em tempo real, destacando sua funcionalidade com mais de 160 páginas de phishing projetadas para mimetizar bancos, negociação de criptomoedas, redes sociais e outras plataformas. Essas páginas de phishing podem ser personalizadas para alvos específicos, e o painel permite que os compradores solicitem modelos de phishing adicionais para expandir a gama de opções disponíveis. O painel permite aos usuários coletar pares de login/senha, códigos SMS e códigos de autenticação de dois fatores (2FA). De acordo com o autorda listagem, o painel já inclui páginas de phishing para grandes bancos em diversos países. Para o Brasil, o painel inclui páginas de phishing adaptadas a grandes bancos como Banco Bradesco, Banco do Brasil, Banco Itaú e Nubank PJ.

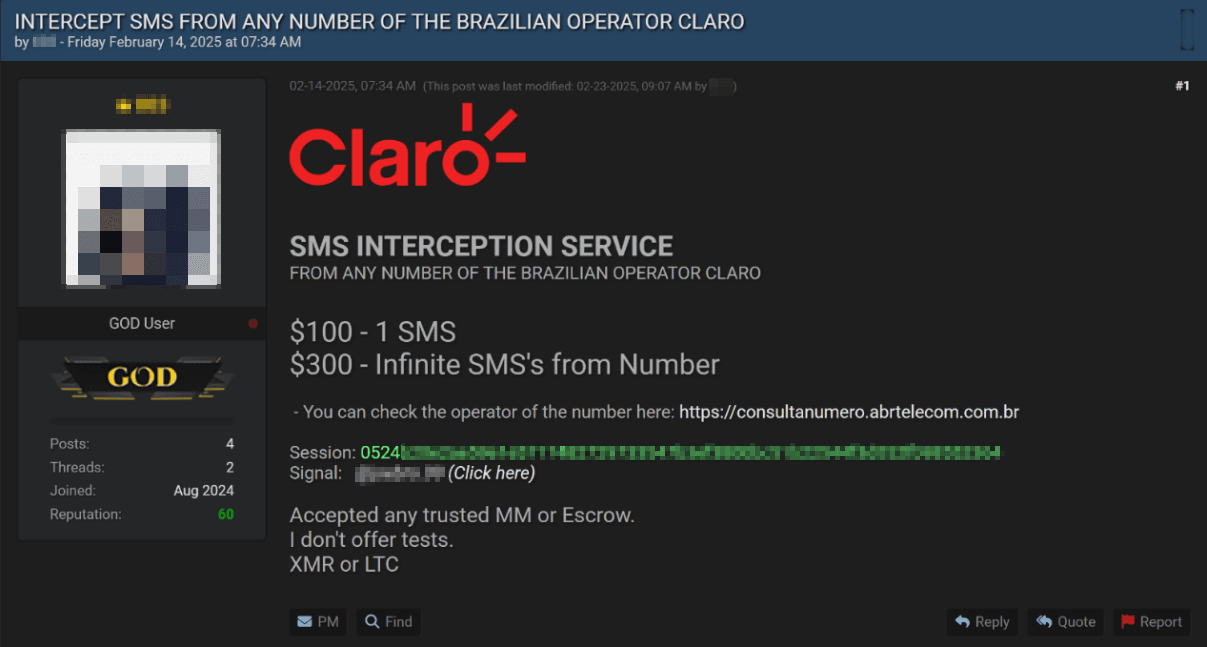

Outra listagem anuncia um serviço de intercepção de SMS, especificando que funciona para qualquer número de telefone associado à Claro, o maior grupo de telecomunicações da América Latina e um importante operador de multiserviços no Brasil. A rede da Claro atende a mais de 4.800 municípios e cobre cerca de 98% da população brasileira. Interceptar um único SMS custa US$ 100, enquanto o acesso ilimitado a um número custa US$ 300. Criminosos podem usar esses serviços para invadir contas de usuários, roubar dinheiro de contas bancárias de vítimas interceptando códigos de confirmação de transação e acessar informações pessoais ou médicas sensíveis. Esses dados roubados podem então ser explorados para fraude, chantagem ou ataques de engenharia social.

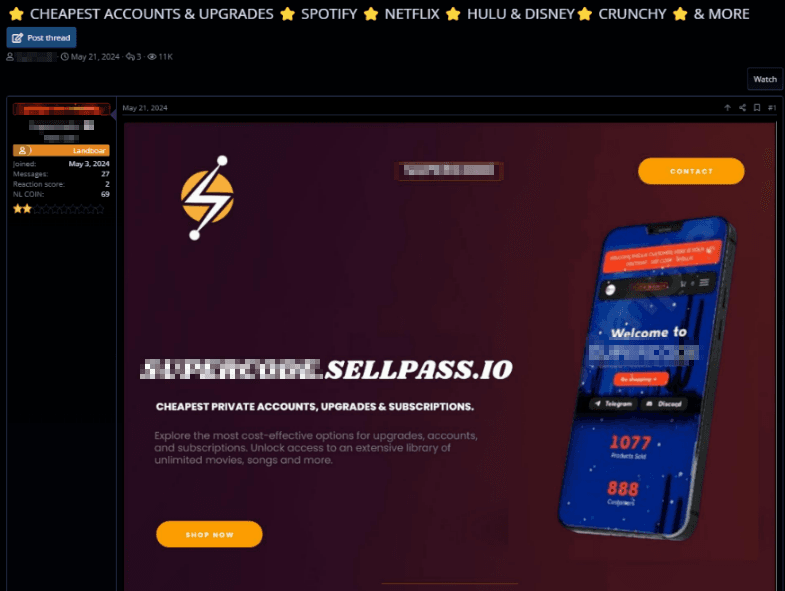

Embora as listagens para venda de contas possam não facilitar diretamente ataques, as próprias contas são frequentemente o resultado de atividades ilegais, como vazamentos de dados, campanhas de ransomware ou exploração de serviços. Por exemplo, a listagem abaixo oferece acesso a um número ilimitado de filmes e músicas em várias plataformas.

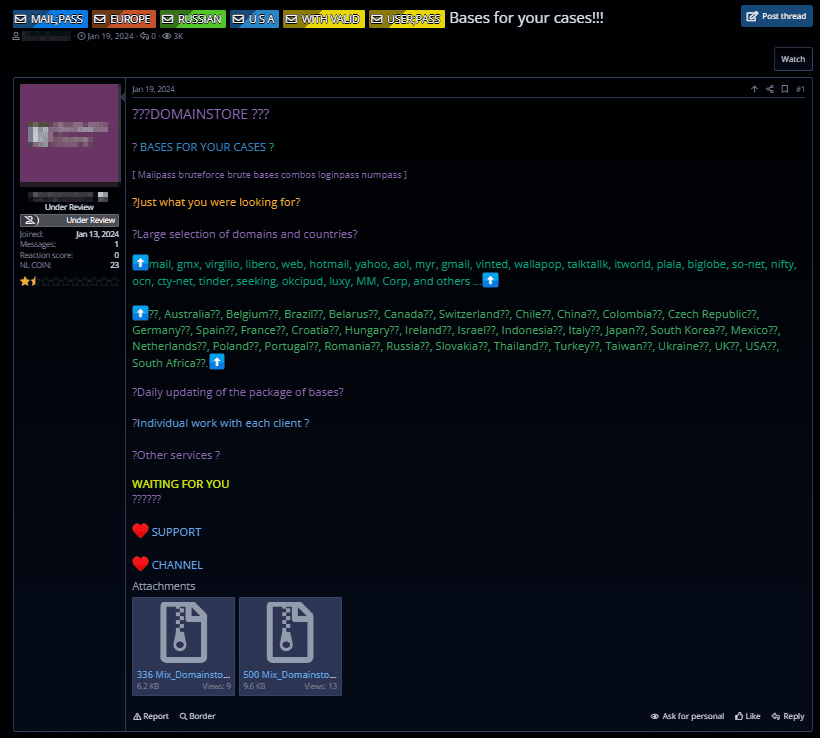

Cibercriminosos oferecem uma vasta gama de dados e credenciais de acesso para múltiplos países. Eles vão além de simplesmente listar dados roubados ou credenciais que já possuem. Muitos data brokers também oferecem serviços personalizados para localizar dados específicos solicitados por seus clientes. Isso transformou o mercado clandestino em um ecossistema totalmente desenvolvido, onde qualquer etapa de um ciberataque pode ser terceirizada para criminosos mais habilidosos. As listagens em fóruns clandestinos estão, cada vez mais, estruturadas como anúncios projetados para atender a demandas específicas:

Como resultado, a barreira de entrada na comunidade cibercriminosa está diminuindo, tornando possível para indivíduos sem expertise técnica ou conhecimento especializado se engajarem em atividades de hacking.

Outra tendência global do mercado clandestino observado no Brasil é a divisão de trabalho dentro da comunidade cibercriminosa, particularmente no que diz respeito ao acesso à infraestrutura corporativa. As listagens que oferecem acesso (venda ou distribuição gratuita) a organizações brasileiras representam 12% de todas as listagens no mercado clandestino. A mudança para um modelo baseado em serviços aumentou a demanda por acesso inicial, com as vendas (72%) superando amplamente as distribuições gratuitas (18%).

Cibercriminosos habilidosos especializam-se em obter acesso e vendê-lo para aqueles que precisam dele para realizar ataques. Na dark web, "acesso" refere-se a credenciais ou outros meios de obter entrada não autorizada em um dispositivo ou serviço dentro da infraestrutura de uma empresa.

O acesso é comunmente obtido através de:

Ataques que exploram o baixo letramento digital, como phishing, força bruta ou ataques de dicionário visando senhas fracas, bem como malware distribuído via e-mail ou aplicativos de mensagens em anexos e links.

Exploração de vulnerabilidades de software, especialmente em sistemas operacionais e aplicativos desatualizados que não recebem mais atualizações de segurança.

Desconfigurações, como portas abertas, protocolos inseguros ou segmentação de rede deficiente.

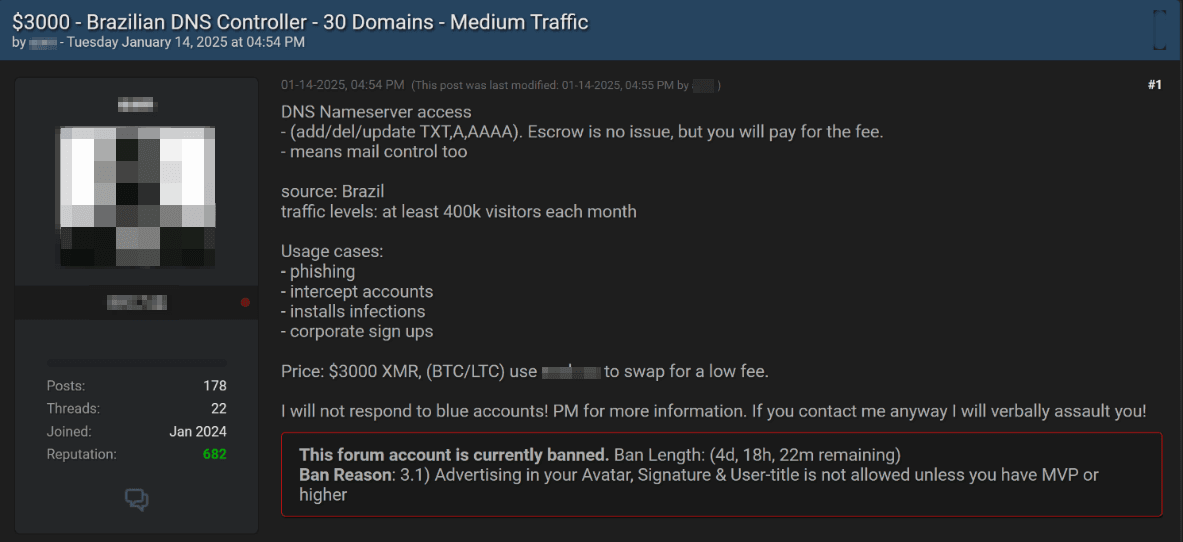

Por exemplo, uma listagem oferece acesso a um controlador DNS brasileiro por US$ 3.000. Embora nenhum detalhe específico sobre o controlador seja divulgado, o anúncio menciona que ele fornece acesso ao tráfego de usuários. Tal acesso poderia possibilitar ataques de phishing, comprometimento de contas, instalação de malware ou até mesmo registro não autorizado usando credenciais corporativas.

Outras listagens incluem acesso à infraestrutura de grandes indústrias manufatureiras, governos e instituições financeiras. Por exemplo, obter acesso à infraestrutura de empresas manufatureiras poderia permitir que criminosos interferissem em processos tecnológicos, criassem situações perigosas ou causassem falhas no sistema.

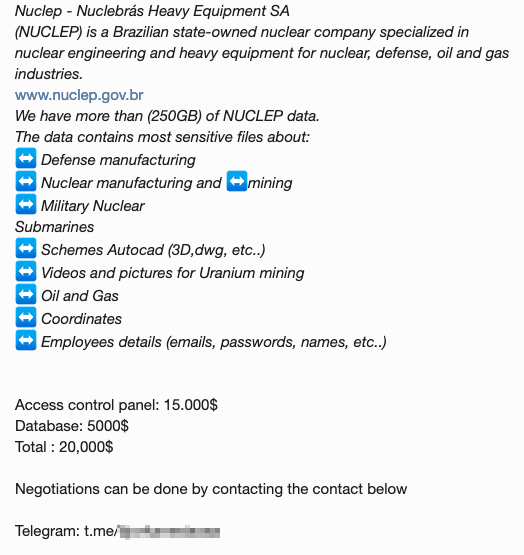

No final de 2024, um fórum clandestino apresentou uma listagem oferecendo dados roubados e acesso ao painel de controle da Nuclep, uma empresa brasileira especializada na fabricação e fornecimento de equipamentos e tecnologia para as indústrias de energia, petróleo e gás, e defesa. Os dados roubados (250 GB) incluíam informações sensíveis relacionadas a engenharia nuclear militar e de defesa, plantas de submarinos criadas em AutoCAD, vídeos e imagens de extração de urânio, detalhes de exploração de petróleo e gás, coordenadas geográficas significativas e informações de funcionários (nomes, endereços de e-mail, senhas e mais). O banco de dados foi precificado em US$ 5.000, enquanto o acesso ao painel de controle estava listado por US$ 15.000. Os riscos associados a tal acesso incluem a exposição de informações militares e de defesa classificadas, interferência não autorizada em infraestruturas industriais — causando sua falha ou interrompendo seu funcionamento adequado — e o comprometimento adicional de dados através de acesso prolongado.

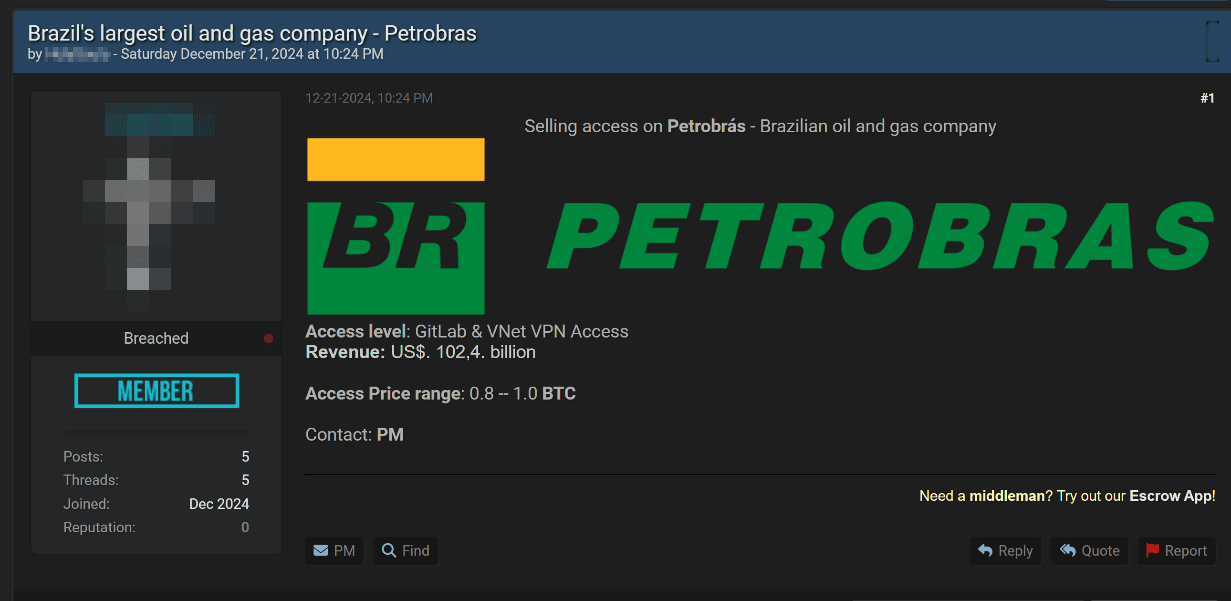

Na mesma época, outra listagem anunciava acesso GitLab e VNet VPN à infraestrutura da Petrobras, a empresa estatal brasileira de petróleo e gás com uma receita anual de US$ 104,2 bilhões. O preço do acesso variou de 0,8 BTC a 1 BTC (US$ 83.000 a US$ 104.000).

Tal acesso poderia permitir que atacantes obtivessem o código-fonte de certas soluções, potencialmente incorporando código malicioso, vulnerabilidades ou backdoors. Isso também poderia expor informações confidenciais e colocar empresas relacionadas em risco, já que os atacantes poderiam usar as credenciais da VNet VPN comprometida para invadir suas infraestruturas.

Instituições governamentais, financeiras e de saúde armazenam grandes volumes de informações sensíveis, tornando-as alvos atraentes para cibercriminosos. Dados roubados ou criptografados podem ser monetizados ou usados para ciberataques direcionados.

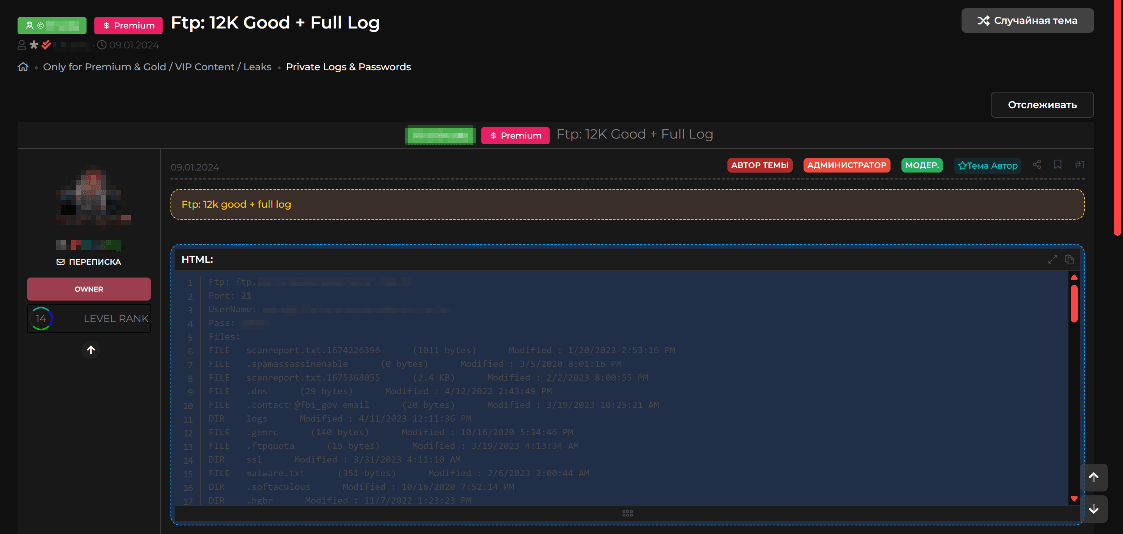

Por exemplo, a clínica de reabilitação brasileira Clínica Um Novo Amanhecer, especializada no tratamento de dependência química, sofreu uma violação de acesso FTP. Tal acesso poderia permitir que criminosos interceptassem a comunicação entre clientes e servidores, alterassem dados durante a transmissão ou inserissem conteúdo malicioso em arquivos. Isso poderia impactar criticamente o tratamento dos pacientes e comprometer a confidencialidade de seus dados pessoais e diagnósticos médicos.

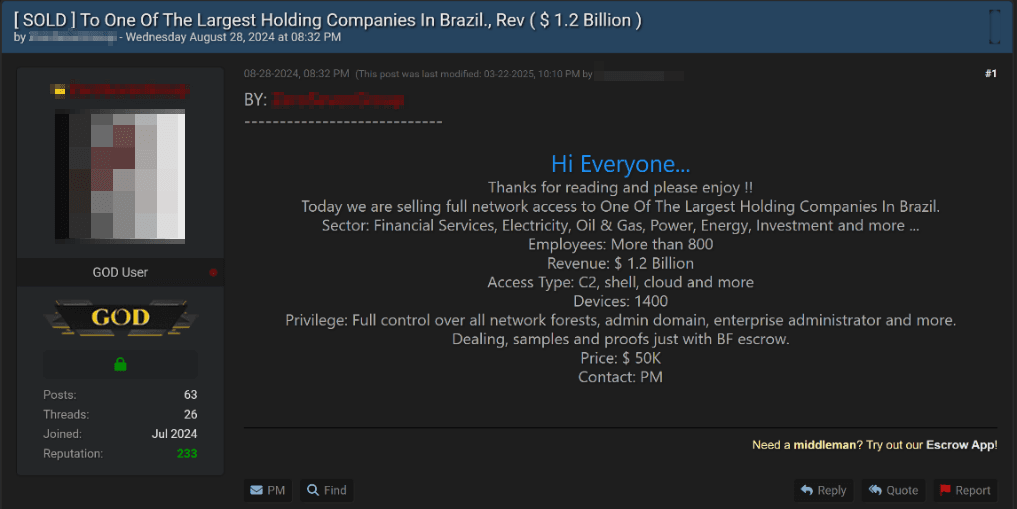

Em alguns casos, as listagens não especificam a empresa à qual o acesso foi obtido. Por exemplo, uma listagem oferecia acesso (C2, shell, acesso à nuvem, e assim por diante) à infraestrutura de uma das maiores empresas do Brasil, atuante nas áreas de finanças, eletricidade, petróleo e gás, energia e investimentos. O vendedor alegou que a infraestrutura da empresa incluía 1.400 dispositivos e mais de 800 funcionários. O preço para este acesso era de US$ 50.000.

A venda de acesso é um negócio altamente lucrativo, com preços que chegam a até US$ 70.000 (dependendo da taxa de câmbio do Bitcoin).

A distribuição de acesso gratuito é bem menos comum, e os dados compartilhados tendem a ser de menor valor, frequentemente envolvendo acesso de baixo nível a painéis web, obtidos com mínimo esforço, como via ataque de força bruta a senhas. Se o acesso não tiver valor para o criminoso ou ele não tiver interesse em prosseguir com um ciberataque, ele poderá distribuí-lo gratuitamente. Tal comportamento é comum entre hacktivistas ou indivíduos que buscam construir sua reputação no mercado clandestino.

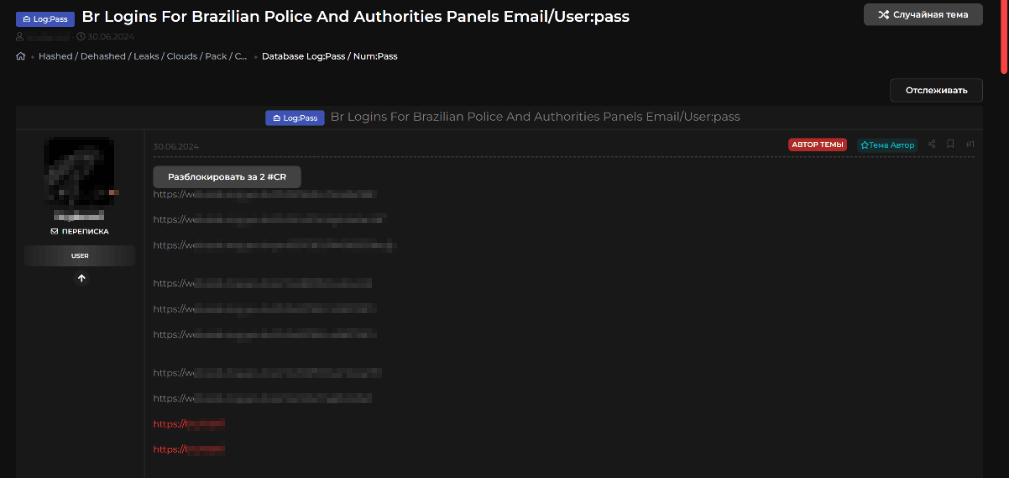

Quase metade dos ciberataques aos sistemas governamentais do Brasil em 2024, detectados pelo Centro de Prevenção, Tratamento e Resposta a Incidentes Cibernéticos de Governo (CTIR Gov), resultou em vazamento de dados. Isso levou a um aumento na atividade de fóruns clandestinos, envolvendo instituições governamentais brasileiras. Mais de 10% de todas as listagens revisadas diziam respeito a entidades governamentais.

A consequência mais comum desses ataques (43%) foi o vazamento de informações confidenciais, como bancos de dados e credenciais. Isso foi seguido por interrupções nas operações essenciais (33%), incluindo desfigurações de websites e ataques de DDoS. Essas descobertas são consistentes com as principais consequências de ciberataques bem-sucedidos em toda a América Latina.

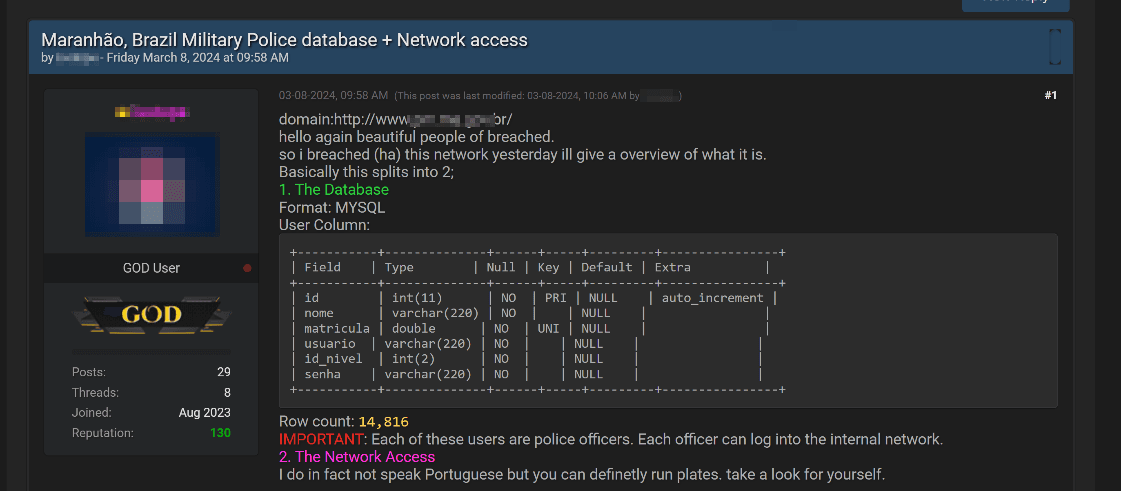

Um padrão similar é observado em fóruns clandestinos, onde as listagens para venda ou distribuição de dados pessoais, documentos ou credenciais de acesso relacionados ao governo compõem 43% de todas essas listagens. Isso supera os 31% de participação de listagens relacionadas a desfigurações bem-sucedidas de sites governamentais. Por exemplo, uma listagem oferecia um banco de dados MySQL e acesso à infraestrutura de rede interna da polícia militar do estado do Maranhão. O banco de dados, segundo relatos, continha 14.186 registros, incluindo nomes de policiais, números de registro, nomes de usuário, senhas e níveis de acesso.

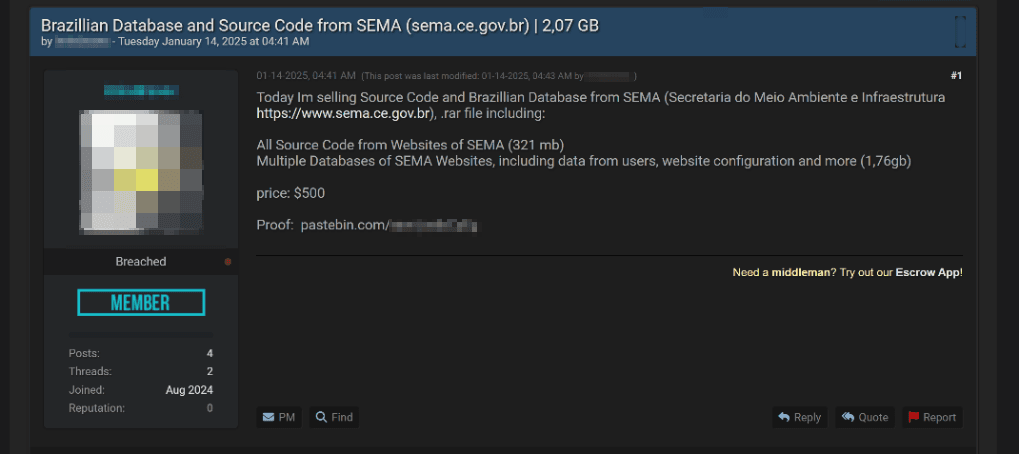

Em janeiro de 2025, outra listagem em um fórum clandestino anunciava a venda de um banco de dados e código-fonte da Secretaria de Meio Ambiente e Proteção Ambiental do Brasil (SEMA). Os hackers precificaram os recursos em US$ 500. O banco de dados de 1,7 GB continha dados de usuários, parâmetros de configuração do site e outras informações, com o total de dados extraídos somando 321 MB.

Listagens em mercados clandestinos para instituições governamentais e entidades relacionadas frequentemente incluem não apenas dados roubados (para venda ou distribuição), mas também resultados de ciberataques bem-sucedidos, como desfigurações de sites, resultados de ataques DDoS e vulnerabilidades identificadas. Isso indica que as instituições governamentais do Brasil, assim como outras ao redor do mundo, são alvo não apenas de cibercriminosos motivados financeiramente, mas também de hacktivistas e cibercriminosos iniciantes que buscam construir uma reputação na comunidade do submundo.

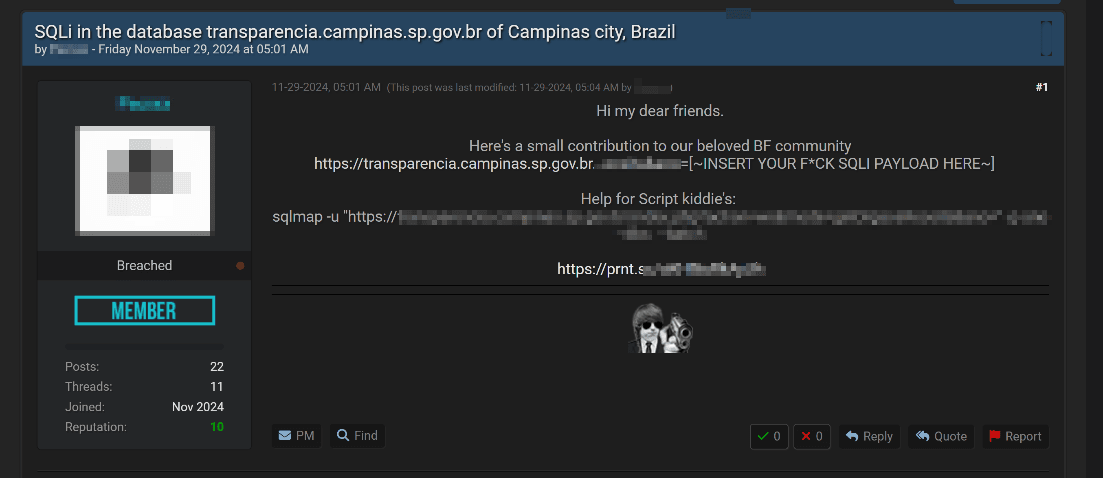

Por exemplo, no final de novembro de 2024, uma listagem em um fórum clandestino divulgou uma vulnerabilidade SQL no website da cidade e município de Campinas, no estado de São Paulo. O autor forneceu um modelo de query para explorar a vulnerabilidade, completo com instruções sobre onde inserir o payload.

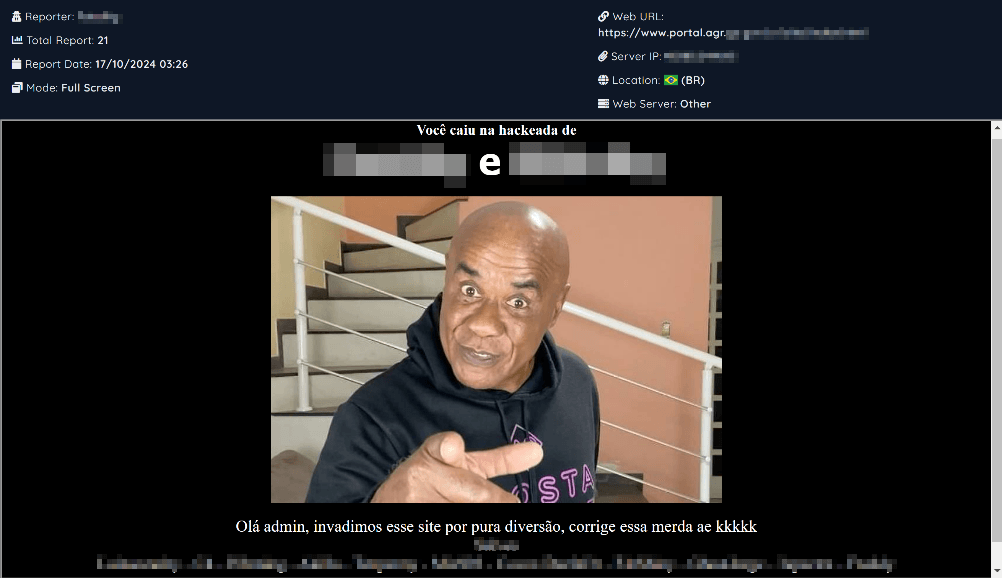

Desfigurações de websites afetaram diversos sites governamentais. Por exemplo, o website do Ministério da Agricultura e Pecuária do Brasil foi alvo, ressaltando que tais ataques são frequentemente menos sobre causar dano direto e mais sobre fazer declarações.

No geral, a análise das listagens em mercados clandestinos sobre instituições governamentais brasileiras reflete as tendências mais amplas da América Latina: vazamentos de dados e interrupções nas operações essenciais correlacionam-se com listagens para venda ou distribuição de bancos de dados e anúncios sobre desfigurações de sites, ataques DDoS ou vulnerabilidades.

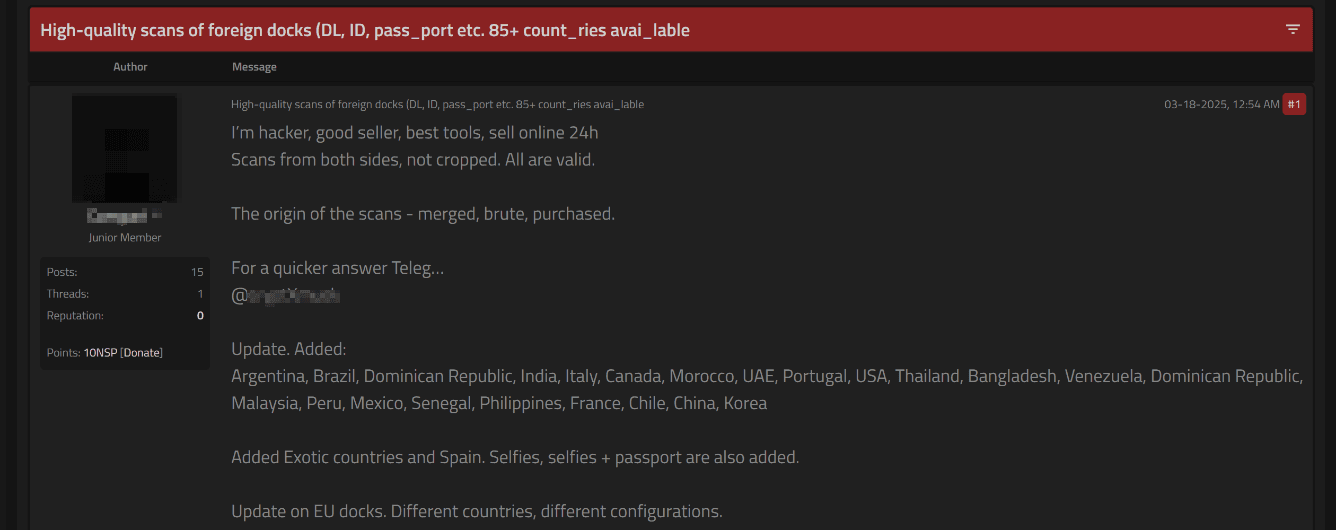

O mercado clandestino está repleto de anúncios de venda ou distribuição de dados, incluindo documentos escaneados, como passaportes e carteiras de motorista, bem como selfies (fotos e vídeos) comumente usadas para verificação de contas.

Essas listagens podem se referir a países além do Brasil, com selfies frequentemente acompanhando documentos escaneados. Selfies são amplamente utilizadas para verificar a identidade de usuários, particularmente em serviços financeiros e governamentais. Em muitos casos, selfies também são usadas para autenticação de dois fatores.

Algumas listagens chegam a apresentar fotos de indivíduos segurando seus passaportes abertos, o que confirma seu uso para verificação de contas.

Tais dados podem ser explorados de diversas formas:

O Brasil tem registrado um aumento acentuado nos casos de ransomware, com fevereiro de 2025 estabelecendo um recorde de mais de 960 ataques de ransomware em um único mês. O que chama a atenção é que mesmo grandes empresas com orçamentos significativos de cibersegurançae equipes de TI bem estruturadas foram vítimas desses ataques. Isso destaca os desafios do processo de digitalização do Brasil como um país em desenvolvimento.

Mercados clandestinos estão repletos de anúncios relacionados a ataques de ransomware. Entre os grupos que frequentemente postam sobre ataques bem-sucedidos, três se destacam como os mais ativos:

RansomHub (14% dos ataques): um sucessor do infame grupo de ransomware Knight, o RansomHub opera como uma plataforma de Ransomware-as-a-Service (RaaS), utilizando um modelo pré-pago para seus parceiros. LockBit3 (13%): conhecido por seus painéis administrativos e recursos RaaS inovadores e em constante evolução, o LockBit3 possui uma ampla gama de ferramentas e táticas para implementar ransomware. ArcusMedia (6%): Este grupo visa países como Brasil, EUA, Colômbia, Reino Unido e Itália, focando em setores como software, finanças, transporte e telecomunicações.

Conforme observado em análises de mercados clandestinos na América Latina de 2023 a 2024, muitas listagens relacionadas ao Brasil incluem anúncios de ataques bem-sucedidos a empresas específicas. Isso geralmente é feito para capturar a atenção pública e demonstrar a extensão das atividades cibercriminosas.

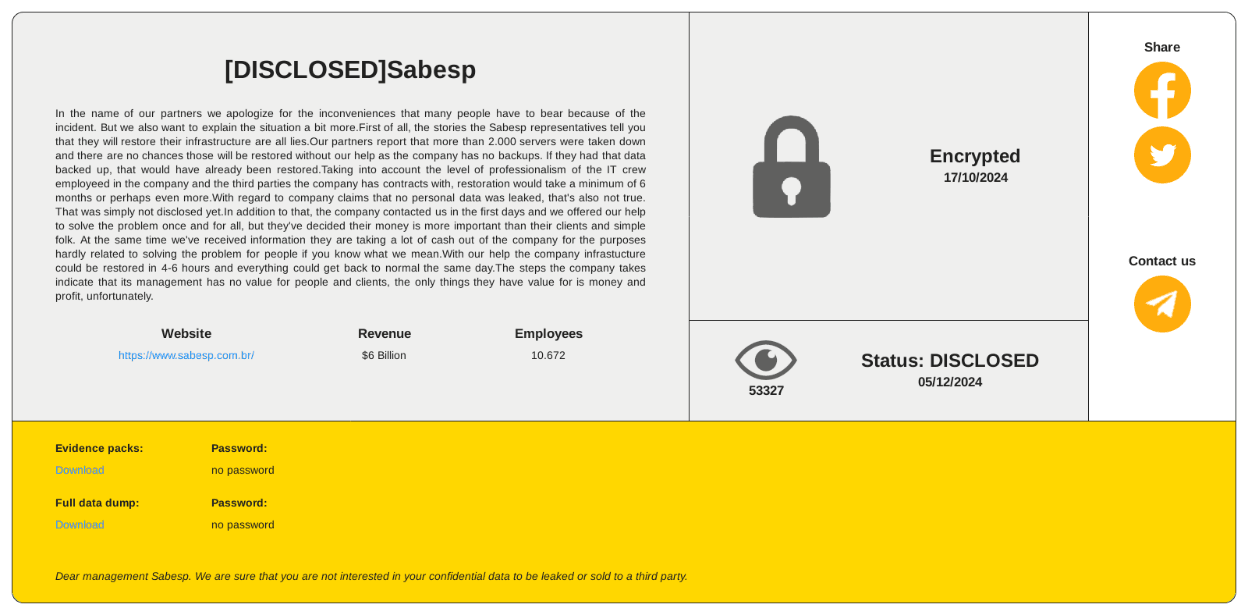

Posteriormente, os criminosos podem publicar um anúncio para vender ou compartilhar os dados roubados. Por exemplo, o grupo de ransomware RansomHouse exigiu US$ 6 milhões após um ataque à Sabesp, a maior empresa de saneamento básico do Brasil, que atende 26,7 milhões de pessoas (60% da população do estado de São Paulo). Uma paralisação das operações da Sabesp teria consequências críticas para todo o país.

Empresas de manufatura são alvos de alto valor porque a criptografia de seus dados pode paralisar processos tecnológicos e a produção, resultando em perdas financeiras massivas.

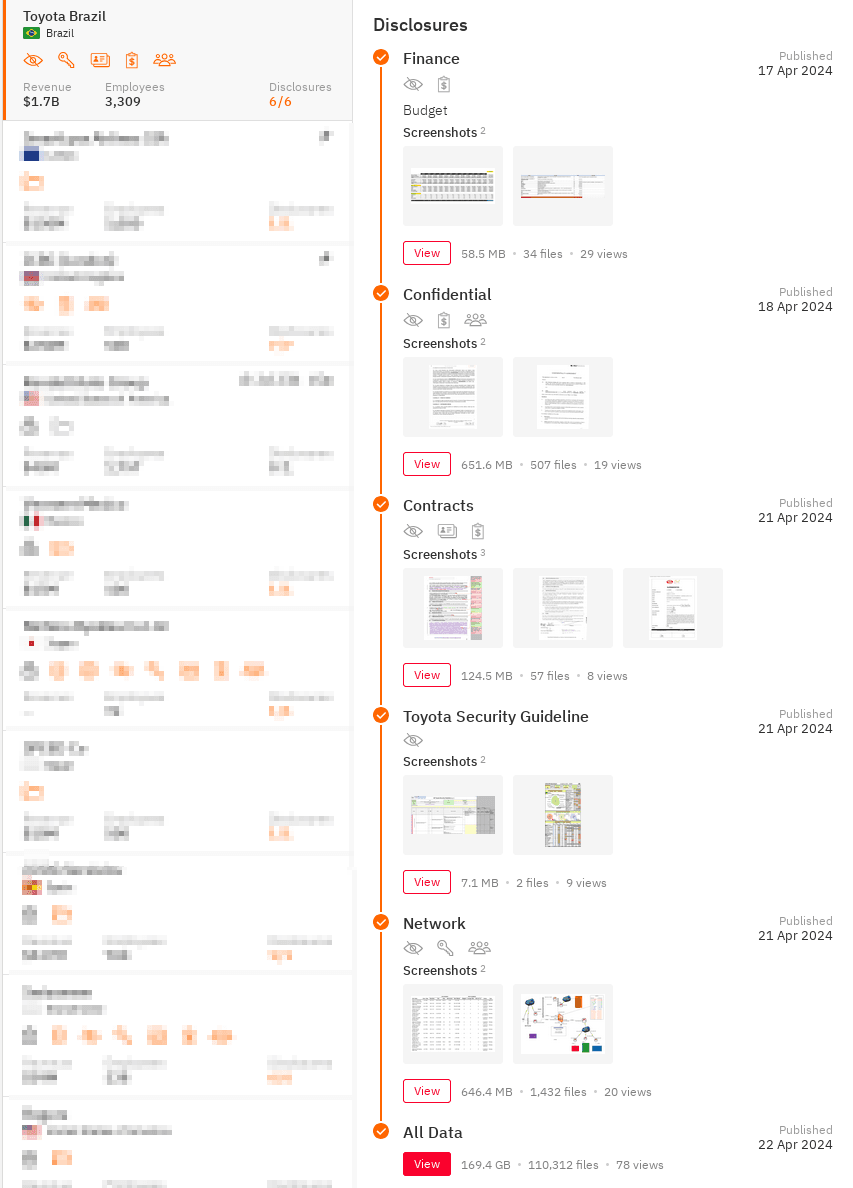

Por exemplo, com receita anual de US$ 1,7 bilhão, a divisão brasileira da Toyota foi um dos principais alvos para cibercriminosos. Como resultado de um ataque de ransomware do grupo Hunters, dados relacionados à infraestrutura de rede da empresa, documentos internos de segurança, contratos, informações financeiras e segredos comerciais foram roubados.

O ransomware continua sendo uma das ameaças cibernéticas mais significativas, não apenas para o Brasil e a América Latina, mas globalmente. Para o Brasil — um país passando por uma rápida transformação digital —, garantir uma proteção robusta de sua infraestrutura de informação é vital. O ritmo atual de digitalização excede em muito a capacidade do país de educar sua população sobre higiene de cibersegurança ou de treinar profissionais qualificados o suficiente para atender à demanda.

A rápida transformação digital do Brasil destaca uma contradição significativa: enquanto o país acelera a digitalização de todos os setores e oferece uma ampla gama de serviços digitais — incluindo governamentais, financeiros e de saúde —, as habilidades técnicas de sua população ficam aquém das de outras nações.

Essa lacuna decorre da falta de iniciativas regulatórias e educacionais suficientes em cibersegurança. Como resultado, não apenas a população em geral está altamente vulnerável a ciberameaças, mas o governo e as empresas também enfrentam riscos significativos, com sua infraestrutura digital e dados inadequadamente protegidos contra ciberataques modernos. Ao longo do próximo ano, o volume de violações de dados confidenciais no Brasil dificilmente diminuirá.

À medida que o cenário digital do Brasil evolui, os mercados clandestinos de serviços cibercriminosos também passam por uma transformação. Antecipamos as seguintes tendências nesses mercados:

Melhorar o cenário de cibersegurança do Brasil exige uma abordagem coordenada, combinando medidas organizacionais, técnicas e sociais:

Os dados e resultados apresentados neste relatório foram baseados na experiência da Positive Technologies, bem como na análise de recursos divulgados publicamente, incluindo publicações governamentais e internacionais, artigos de pesquisa e relatórios industriais.

Estimamos que a maioria dos ataques cibernéticos não é divulgada devido a riscos à reputação. Por esse motivo, até mesmo empresas especializadas em investigação de incidentes e em análise de atividades de hackers não conseguem quantificar o número exato de ameaças. Esta pesquisa busca chamar atenção das empresas e dos indivíduos que se preocupam com o estado da segurança da informação para os principais motivos e métodos de ataques cibernéticos, e realçar as principais tendências no contexto de constantes mudanças das ameaças cibernéticas.

Este relatório considera cada ataque em massa (por exemplo, um e-mail de phishing enviado para vários endereços) como um único incidente. Para obter explicações dos termos utilizados neste relatório, consulte o glossário da Positive Technologies.

Nosso banco de dados de incidentes é atualizado regularmente. No entanto, alguns incidentes podem ser relatados online muito tempo depois que o ataque realmente ocorreu. Portanto, este relatório é preciso na data de sua publicação.